拠点間ネットワーク構築の手順を徹底解説|接続方式の選び方から設計・設定まで

本社・支店・工場など複数拠点を持つ企業にとって、拠点間 ネットワーク 構築 手順を正しく把握することは業務効率とセキュリティの両面で欠かせません。本記事では5つの接続方式の比較から要件定義・設計・設定・テスト・運用保守まで、中小企業でも実践できる具体的な手順を網羅しています。読了後には自社に合った方式の選定と構築計画の策定に着手できます。

拠点間ネットワークとは?基礎知識を整理する

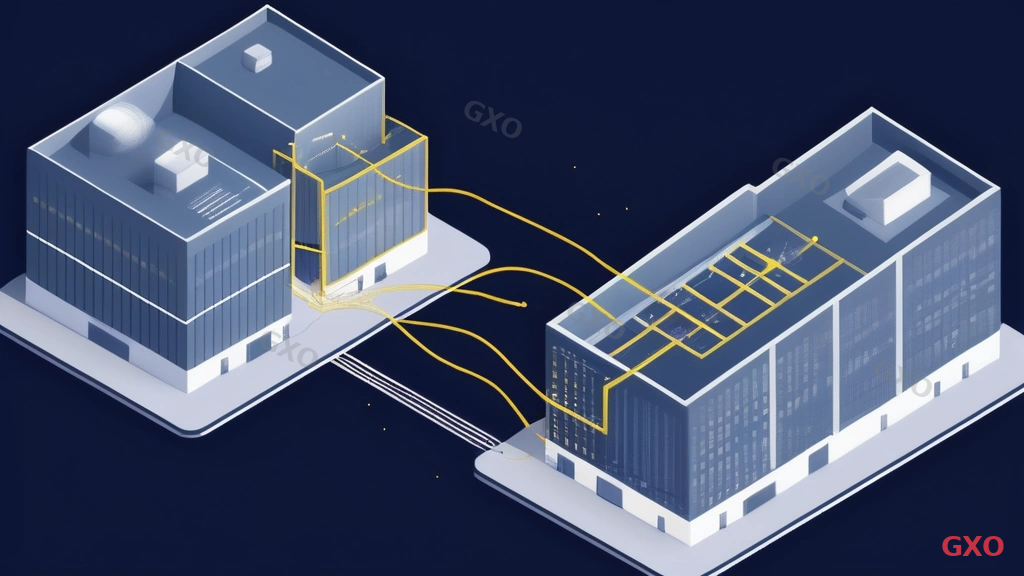

拠点間ネットワークとは、本社・支店・工場・データセンターなど地理的に離れた拠点同士を通信回線で接続する仕組みです。社内のファイル共有や業務システムへのアクセスを、拠点をまたいで安全に行うための基盤といえます。

LAN(Local Area Network)が1つの建物内を対象とするのに対し、拠点間ネットワークはWAN(Wide Area Network)として都市や国をまたぐ広域通信を担います。たとえば、東京本社の基幹システムに大阪支店の社員がアクセスする場面を想像してください。このとき両拠点をつなぐ通信経路が拠点間ネットワークです。

用途 | 具体例 |

|---|---|

業務システム共有 | 基幹システム(ERP・会計)への全拠点アクセス |

音声・映像通信 | 拠点間の内線電話(IP電話)・映像会議 |

クラウド接続制御 | SaaSへのアクセス認証を一元管理 |

データバックアップ | 拠点間でのデータ複製・災害復旧 |

単にインターネットを共有するだけでなく、通信の品質と安全性を企業として管理できる点が、一般的なインターネット接続との大きな違いです。

章末サマリー:拠点間ネットワークは、離れた拠点同士をWANでつなぎ、業務システム共有や内線通話を安全に実現する通信基盤です。LANとの違いは通信範囲の広さと、企業としての品質・セキュリティ管理が求められる点にあります。

なぜ今、拠点間ネットワークの見直しが必要なのか

「今のネットワークで困っていないから大丈夫」と感じている企業でも、通信環境を取り巻く前提条件は大きく変わっています。見直しを先送りにするほど、後からの移行負担が大きくなりやすい状況です。

第一の背景はテレワークの定着です。総務省の同調査ではテレワーク導入企業の90.9%が在宅勤務を採用しており、社外から安全に社内システムへ接続する経路の整備が求められています。既存のVPN装置では同時接続数が足りず、通信速度が低下するケースも少なくありません。

第二の背景はクラウドサービスの普及です。業務アプリがオンプレミスからクラウドへ移行すると、従来のように本社データセンター経由で通信する構成では遅延が生じます。各拠点から直接クラウドへ抜けるローカルブレイクアウト(拠点から直接インターネットに出る通信経路)の検討が増えている理由です。

第三の背景はサイバー攻撃の高度化です。拠点間通信が暗号化されていなかったり、古いVPN機器の脆弱性が放置されていたりすると、攻撃の入り口になりかねません。ネットワーク構成そのものを見直すことが、セキュリティ対策の第一歩となります。

見直しの背景 | ネットワークへの影響 |

|---|---|

テレワーク定着 | VPN同時接続数の不足・帯域逼迫 |

クラウド移行 | 本社経由通信による遅延増加 |

サイバー攻撃の高度化 | 旧機器の脆弱性が攻撃の入り口に |

章末サマリー:テレワーク定着・クラウド移行・サイバー攻撃の高度化という3つの変化が、拠点間ネットワーク見直しの背景です。現状問題がなくても、環境変化に合わせた対応を早めに検討することが大切です。

拠点間ネットワーク接続方式の種類と概要

拠点間ネットワークの接続方式は大きく5つに分かれます。どの方式を選ぶかによって、コスト・セキュリティ・運用負荷が大きく変わるため、まず全体像を把握することが出発点です。

方式 | 通信経路 | セキュリティ | コスト | 適した拠点数 |

|---|---|---|---|---|

専用線 | 物理的に占有 | 非常に高い | 高い | 少数(2拠点) |

IP-VPN | 通信事業者の閉域網 | 高い | 中〜高 | 中規模(3〜数十拠点) |

インターネットVPN | 公衆インターネット | 中程度 | 低い | 中小規模(2〜十数拠点) |

SD-WAN | 複数回線を統合管理 | 中〜高 | 中程度 | 多拠点(10拠点以上) |

広域イーサネット | 通信事業者のL2網 | 高い | 中〜高 | 大容量通信が必要な拠点 |

それぞれの方式には一長一短があり、「これが最善」という正解は存在しません。自社の拠点数・通信量・予算・セキュリティ要件を整理したうえで比較検討することが大切です。次のセクションから各方式を詳しく見ていきます。

章末サマリー:拠点間接続方式は専用線・IP-VPN・インターネットVPN・SD-WAN・広域イーサネットの5種類です。コスト・セキュリティ・拠点数の条件によって最適解が変わるため、自社要件の整理が先決です。

専用線:高品質で安定した通信を実現する方法

専用線は通信事業者から物理的な回線を占有契約し、2拠点間を直結する方式です。他の利用者と帯域を共有しないため、通信品質が最も安定します。金融機関の勘定系システムなど、遅延やパケットロスが許されない用途で採用される傾向があります。

占有回線であるため、盗聴や不正アクセスのリスクが構造的に低い点が大きな利点です。一方で、拠点間ごとに1本の回線が必要となるため、拠点が増えると費用が急激に膨らみます。3拠点以上を接続する場合はメッシュ状に回線を敷設することになり、現実的ではないケースも出てきます。

観点 | 評価 |

|---|---|

通信品質 | 帯域占有のため遅延・パケットロスが極めて少ない |

セキュリティ | 物理的に隔離されており盗聴リスクが低い |

コスト | 距離と帯域に比例し高額になりやすい |

拡張性 | 拠点追加のたびに新規回線が必要で拡張しにくい |

DX支援の現場で見えたパターンとして、専用線を「全拠点」に敷設している企業は減少傾向にあります。基幹拠点間だけ専用線を残し、その他の拠点にはIP-VPNやインターネットVPNを組み合わせるハイブリッド構成が増えています。コストと品質のバランスを拠点ごとに判断する視点が欠かせません。

章末サマリー:専用線は帯域を占有するため通信品質とセキュリティが最も高い方式です。ただしコストが高く、3拠点以上では他方式との組み合わせが現実的な選択肢になります。

IP-VPN(閉域網):安定性とコストのバランスを取る選択肢

「専用線ほどの費用はかけられないが、インターネット経由では不安がある」。そんな企業が選ぶことが多いのがIP-VPNです。通信事業者が運営する閉域IP網(MPLS網)を利用して複数拠点を接続します。公衆インターネットを経由しないため、インターネットVPNより安定した通信品質を確保できます。専用線ほどのコストをかけずに閉域性を得られる点が評価され、中堅企業の多拠点接続で広く採用されています。

通信品質を保証するQoS(Quality of Service)機能が標準で提供されることが多く、音声通話や映像会議の品質を維持しやすい点も特徴です。拠点の追加もインターネットVPNに比べると手間はかかるものの、通信事業者側で一元管理されるため運用負荷は比較的低く抑えられます。

観点 | 評価 |

|---|---|

通信品質 | QoSにより音声・映像も安定 |

セキュリティ | 閉域網で公衆インターネットを経由しない |

コスト | 専用線より安いが帯域に比例して上昇 |

運用負荷 | 事業者管理のため比較的低い |

注意点としては、回線を提供する通信事業者に依存する構造になることです。事業者を変更する場合は全拠点の回線を切り替える必要があり、移行期間とコストが発生します。契約前に帯域の増減がどの程度柔軟にできるかを確認しておくことを勧めます。

章末サマリー:IP-VPNは閉域網を使うためインターネットVPNより安定し、専用線より低コストです。通信事業者への依存度が高い点を理解したうえで、帯域の柔軟性を事前に確認しましょう。

インターネットVPN:低コストで導入しやすい接続方法

「まずは低コストで拠点間をつなぎたい」という場合の第一候補がインターネットVPNです。既存のインターネット回線上に暗号化トンネルを構築して拠点間を接続します。新たに閉域網を契約する必要がなく、初期費用と月額費用の両方を抑えられるため、中小企業での導入が最も多い拠点間接続方式といえます。

代表的なプロトコルは2つあります。IPsec VPNはネットワーク層で暗号化を行い、拠点間を常時接続する「サイト間VPN」に向いています。一方、SSL-VPNはブラウザやクライアントソフトを使って接続するため、在宅勤務者の個別アクセスに適しています。目的に応じて使い分けるか、両方を併用する企業も多く見られます。

プロトコル | 特徴 | 適した用途 |

|---|---|---|

IPsec VPN | ネットワーク層で暗号化、常時接続向き | 拠点間(サイト間)VPN |

SSL-VPN | ブラウザ/クライアント接続、導入が容易 | 在宅勤務者のリモートアクセス |

課題はインターネット回線の品質に依存する点です。回線が混雑する時間帯には遅延が増え、音声や映像の品質が低下することがあります。実際のプロジェクトで見えた傾向として、コスト優先でインターネットVPNだけを導入した後、拠点が増えるにつれて品質問題が顕在化し、IP-VPNへ段階的に移行するケースは珍しくありません。導入時に将来の拠点拡張も見据えた設計をしておくと、手戻りを減らせます。

章末サマリー:インターネットVPNは低コストで導入しやすく、中小企業に適した方式です。IPsecとSSL-VPNの使い分けがポイントですが、回線品質への依存と将来の拡張性を事前に検討しておく必要があります。

SD-WAN:複数回線を一元管理する次世代ネットワーク

MarketsandMarkets(2025年)の調査によると、SD-WAN(Software-Defined Wide Area Network)の世界市場規模は、2025年の79.1億ドルから2030年には216.7億ドルへ拡大する見通しです。年平均成長率は22.3%と予測されています。アジア太平洋地域では24.4%とさらに高い成長率が予測されており、日本企業にとっても無視できないトレンドです。

SD-WANの最大の特徴は、複数の回線(MPLS・インターネット・LTE回線など)をソフトウェアで統合管理し、アプリケーションの種類に応じて最適な回線へ自動で振り分けられる点にあります。映像会議のトラフィックはMPLS回線へ、Webブラウジングはインターネット回線へ、といったきめ細かな制御が可能です。

クラウドサービスへのローカルブレイクアウトを簡単に設定できることも、従来のVPN方式にはない利点です。全トラフィックを本社経由にする必要がなくなるため、クラウドアプリの体感速度が向上します。管理画面から全拠点のネットワーク状態を一覧で把握でき、設定変更もリモートで完結します。

従来VPN | SD-WAN |

|---|---|

回線ごとに個別管理 | 複数回線をソフトウェアで統合管理 |

トラフィック制御が固定的 | アプリ単位で動的に経路を選択 |

拠点追加に現地作業が必要 | ゼロタッチプロビジョニングで遠隔設定可能 |

ただし、SD-WAN導入にはオーバーレイ(仮想ネットワーク)の設計知識が必要です。支援経験から言えることは、SD-WANの導入効果を最大化するには「どの回線をどのアプリに割り当てるか」のポリシー設計が最も重要だということです。機器を導入するだけでは性能を引き出せないため、ネットワーク設計の段階で慎重に計画してください。

章末サマリー:SD-WANは複数回線をソフトウェアで統合管理し、アプリごとに最適な経路を自動選択できる次世代方式です。市場は急成長中ですが、導入効果を得るにはポリシー設計が鍵を握ります。

広域イーサネット:大容量通信に対応した接続方式

広域イーサネットは、通信事業者のレイヤー2ネットワーク(データリンク層で通信する網)を利用して拠点間を接続する方式です。IP-VPNがレイヤー3(ネットワーク層)で動作するのに対し、広域イーサネットはレイヤー2で通信するため、独自のルーティングプロトコルや非IP系のアプリケーションもそのまま利用できます。

自由度の高さが最大の利点です。企業側でルーティング設計を細かく制御できるため、既存のネットワーク構成をあまり変えずに拠点間接続を実現できます。大容量の帯域を確保しやすく、データセンター間のバックアップ通信や大量のデータ転送が発生する製造業・物流業で採用されるケースがあります。

広域イーサネット | IP-VPN |

|---|---|

レイヤー2で動作 | レイヤー3で動作 |

ルーティング設計の自由度が高い | 事業者側でルーティングを管理 |

非IP系プロトコルも利用可能 | IPベースの通信に限定 |

運用に専門知識が必要 | 運用負荷は比較的低い |

一方で、レイヤー2の設計・運用には専門的なネットワーク知識が必要です。ブロードキャストドメインの管理やループ防止の設計を誤ると、ネットワーク全体が不安定になるリスクがあります。社内にネットワーク専任のエンジニアがいない場合は、外部パートナーの支援を検討したほうがよいでしょう。

章末サマリー:広域イーサネットはレイヤー2で動作し、ルーティングの自由度と大容量帯域が強みです。ただし運用に専門知識が求められるため、社内体制に応じた導入判断が求められます。

接続方式の選び方:企業規模・要件別の判断基準

「結局どれを選べばいいのか」という問いに対して、まず押さえるべきは拠点数・通信量・セキュリティ要件・予算の4軸です。この4軸を整理するだけで、候補は2つ程度に絞り込めます。

条件 | 推奨方式 | 理由 |

|---|---|---|

2拠点・高セキュリティ必須 | 専用線 | 帯域占有で品質・安全性が最高 |

3〜数十拠点・安定性重視 | IP-VPN | 閉域網でQoSが使える |

2〜十数拠点・コスト最優先 | インターネットVPN | 既存回線を活用でき初期費用が低い |

十数拠点以上・クラウド活用 | SD-WAN | 複数回線の統合管理とローカルブレイクアウト |

大容量データ転送が頻繁 | 広域イーサネット | レイヤー2の自由度と大帯域 |

多くの企業に共通する傾向として、1つの方式だけで全拠点をカバーしようとして行き詰まるケースがあります。GXOの支援実績では、初期に単一方式で設計した企業の多くが拠点拡張フェーズでハイブリッド構成へ移行しており、当初設計の見直しコストが発生しています。最初からハイブリッドを前提にしておくと、この手戻りを避けられます。たとえば本社〜データセンター間はIP-VPN、営業所はインターネットVPN、全体をSD-WANで管理するというハイブリッド構成が現実的です。

費用面では、初期導入費だけでなく月額運用費と将来の拠点追加コストも含めて比較してください。方式を決めてから見積もりを取るのではなく、複数方式の見積もりを並べて比較することで、最適な組み合わせが見えてきます。

章末サマリー:接続方式の選定は拠点数・通信量・セキュリティ・予算の4軸で判断します。1方式に絞らず、用途に応じたハイブリッド構成も検討し、複数方式の見積もりを比較することが成功への近道です。

構築前の準備:要件定義と現状把握のポイント

接続方式を選定したら、構築作業に入る前に要件定義と現状把握を行います。ここでの抜け漏れが、後工程の手戻りに直結するため、最も時間をかけるべき工程です。

確認すべき項目は以下のとおりです。

確認項目 | 具体的な内容 | 確認先 |

|---|---|---|

拠点情報 | 拠点数、所在地、各拠点の利用人数 | 総務部門・各拠点責任者 |

通信要件 | 使用する業務システム、通信量の見込み | 情報システム部門 |

セキュリティ要件 | 扱う情報の機密レベル、業界規制 | 情報セキュリティ担当 |

予算・スケジュール | 初期費用、月額予算、稼働希望時期 | 経営層・経理部門 |

既存環境 | 現行の回線契約、ネットワーク機器の型番・設定 | 情報システム部門・保守ベンダー |

特に見落としやすいのが「既存環境の棚卸し」です。現行の回線契約の残存期間や違約金条項を確認しないまま新回線を契約してしまい、二重コストが発生するケースがあります。また、既存機器のファームウェアバージョンが古い場合、新しいVPNプロトコルに対応できないこともあります。

要件定義書としてまとめる際は、関係部門の合意を文書で得ておくことを勧めます。口頭確認だけでは、後から「聞いていなかった」という認識のずれが生じやすいためです。

章末サマリー:構築前の要件定義では、拠点情報・通信要件・セキュリティ・予算・既存環境の5項目を確認します。既存回線の契約条件や機器の対応状況は見落としやすいため、文書で関係者の合意を得ておきましょう。

構築手順①:ネットワーク設計(基本設計・詳細設計)

ネットワーク設計は基本設計と詳細設計の2段階で進めます。基本設計では全体の構成方針を決め、詳細設計では機器ごとの具体的な設定値を定義します。

基本設計で決めるのは、ネットワーク構成図(トポロジ)、接続方式の確定、冗長化の方針、セキュリティポリシーの4つです。構成図は全拠点のつながりを1枚の図で表したもので、関係者間の認識合わせに欠かせない成果物です。

設計項目 | 内容 | 注意点 |

|---|---|---|

IPアドレス設計 | 各拠点に割り当てるネットワークアドレスの体系 | 将来の拠点追加を見込んだ余裕を確保 |

ルーティング設計 | 通信経路の制御方法(静的/動的) | 冗長経路の自動切り替えも考慮 |

VLAN設計 | 仮想的にネットワークを分割する設定 | 部門・用途ごとの分離でセキュリティ向上 |

これらを具体的に定めます。IPアドレスは将来の拠点追加を見込んで余裕を持った設計にすることが鉄則です。

相談に来る企業の多くは、設計段階で「とりあえず動けばいい」と詳細設計を省略しがちです。しかし、詳細設計が不十分なまま構築を進めると、障害発生時の原因切り分けが困難になります。設計書は運用フェーズでの障害対応マニュアルとしても機能するため、手を抜かずに作成してください。

章末サマリー:ネットワーク設計は基本設計と詳細設計の2段階で進め、構成図・IPアドレス体系・ルーティング・VLANを定義します。詳細設計の省略は障害対応の難航に直結するため、設計書を丁寧に作成しましょう。

構築手順②:機器選定と調達

設計が固まったら、必要なネットワーク機器を選定し調達します。拠点間接続で使用する主な機器は、ルーター、L3スイッチ(レイヤー3で通信制御を行うスイッチ)、UTM(統合脅威管理)装置、そしてSD-WAN導入の場合はエッジデバイスです。

機器 | 役割 | 選定時の確認事項 |

|---|---|---|

ルーター | 拠点間通信の制御・VPN終端 | VPN同時接続数、スループット |

L3スイッチ | 拠点内のVLAN間通信制御 | ポート数、対応プロトコル |

UTM | ファイアウォール・IPS・アンチウイルス統合 | 処理性能、ライセンス体系 |

SD-WANエッジ | 複数回線の統合・トラフィック制御 | 対応回線種別、管理画面の使いやすさ |

選定時に見落としがちなのが、保守サポートの内容と費用です。機器本体の価格だけを比較して選ぶと、保守契約やライセンス更新の費用が想定以上にかかることがあります。機器の導入費と保守費を合わせた「5年間の総コスト」で比較することを勧めます。

調達のリードタイムにも注意が必要です。海外メーカーの機器は納期が数か月かかる場合があり、構築スケジュールに影響します。設計完了と同時に発注手続きを開始し、納品と回線開通のタイミングを合わせるよう計画しましょう。

章末サマリー:機器選定ではルーター・L3スイッチ・UTM・SD-WANエッジの性能と保守費用を総合的に比較します。5年間の総コストで評価し、海外製品の納期を考慮したスケジュール管理が求められます。

構築手順③:回線契約と開通準備

回線契約は構築プロジェクト全体のスケジュールを左右する工程です。通信事業者の選定から回線開通まで、一般的に2〜3か月を要することが多く、早めの着手が欠かせません。

通信事業者を選ぶ際は、価格だけでなく提供エリア・SLA(サービス品質保証)・障害対応体制の3点を確認してください。特にSLAでは、回線の稼働率保証(例:99.99%)と障害復旧の目標時間が明示されているかを確認します。

契約後は、事業者による現地調査(サーベイ)が行われます。建物内の回線引き込みルートや、MDF(主配線盤:ビル内の通信回線を集約する配線設備)から各フロアへの配線経路を確認する工程です。ビルによっては管路に空きがなく、追加の工事費が発生する場合もあります。

確認項目 | 内容 |

|---|---|

提供エリア | 全拠点が事業者のサービスエリア内か |

SLA | 稼働率保証と障害復旧の目標時間 |

障害対応体制 | 24時間対応か、受付時間に制限があるか |

現地調査 | 建物内の回線引き込みルートと管路の空き |

開通日の調整では、既存回線との切り替えタイミングも計画に含めます。業務への影響を最小限にするため、切り替え作業は夜間や休日に実施するのが一般的です。開通前にテスト用の回線を一時的に確保し、事前検証を行うとリスクを下げられます。

章末サマリー:回線契約は開通まで2〜3か月かかるため、プロジェクト初期に着手します。事業者選定では価格・SLA・障害対応体制を比較し、現地調査での追加費用や切り替えタイミングの計画も忘れずに行いましょう。

構築手順④:機器設定と拠点間接続の確立

ここまで読んで

「うちも同じだ」と思った方へ

課題は企業ごとに異なります。30分の無料相談で、

御社のボトルネックを一緒に整理しませんか?

営業電話なし オンライン対応可 相談だけでもOK

回線が開通し機器が揃ったら、いよいよ設定作業に入ります。VPN構築手順の中核となる工程であり、設計書の内容を正確に機器へ反映することが求められます。

設定作業は以下の順序で進めるのが一般的です。

順序 | 作業内容 | 確認事項 |

|---|---|---|

1 | 機器の初期設定(ホスト名・管理IPなど) | 設計書と一致しているか |

2 | WANインターフェースの設定 | 回線事業者提供の接続情報との整合性 |

3 | VPNトンネルの設定(IPsec/GREなど) | 暗号化方式・認証方式の一致 |

4 | ルーティングの設定(静的/OSPF/BGPなど) | 経路情報が正しく広告されているか |

5 | ファイアウォール/ACLの設定 | 許可すべき通信のみ通過しているか |

6 | QoS・帯域制御の設定 | 優先すべきトラフィックが正しく分類されているか |

特に注意すべきは、VPNトンネル設定時の暗号化パラメータの一致です。対向拠点の機器と暗号化方式(AES-256など)、認証方式(SHA-256など)、IKE(Internet Key Exchange)フェーズの設定値が完全に一致していないと、トンネルは確立しません。

設定はまず検証環境で動作確認し、問題がないことを確認してから本番機器に適用する手順を守ってください。本番機器で直接設定を変更すると、ミスがあった場合に業務通信が全断するリスクがあります。

章末サマリー:機器設定は初期設定からVPNトンネル、ルーティング、ファイアウォール、QoSまで順番に進めます。暗号化パラメータの対向一致を確認し、必ず検証環境で事前テストしてから本番に適用しましょう。

構築手順⑤:テスト・検証と本番移行

設定が完了したら、本番移行前にテスト・検証を実施します。「設定したから大丈夫」ではなく、実際の通信で期待どおりの動作をするか確認する工程です。

テストは段階的に行います。まず疎通確認(ping/traceroute)で各拠点間の基本的な通信を確認します。次にスループットテストで帯域が設計値を満たしているかを測定します。その後、冗長切り替え試験として主系回線を意図的に切断し、バックアップ回線に自動で切り替わるかを検証します。

テスト種別 | 目的 | 確認内容 |

|---|---|---|

疎通確認 | 基本的な通信の到達性 | ping/tracerouteで応答を確認 |

スループットテスト | 帯域が設計値を満たすか | 転送速度の実測値を計測 |

冗長切り替え試験 | 障害時の自動復旧 | 主系回線を切断しバックアップへ切り替わるか |

業務アプリテスト | 実運用レベルの動作確認 | 画面遷移・ファイル転送が正常か |

特に忘れてはならないのが業務アプリケーションレベルのテストです。ネットワーク層の疎通は問題なくても、業務システムの画面遷移が遅い、ファイル転送がタイムアウトする、といった問題は実際のアプリケーションを動かさないと発見できません。

本番移行は、テスト結果に問題がないことを関係者全員で確認してから実施します。移行当日は切り戻し手順(元の環境に戻す手順)も事前に文書化し、万が一の場合に備えます。よくある失敗パターンは、切り戻し手順を用意していなかったために、障害発生時に長時間の業務停止を招くケースです。

章末サマリー:テストは疎通確認・スループット測定・冗長切り替え・業務アプリ検証の4段階で実施します。本番移行時は切り戻し手順を文書化し、関係者の合意を得てから実行してください。

セキュリティ対策:拠点間通信を安全に守る方法

拠点間ネットワークのセキュリティは、単一の対策ではなく多層防御の考え方で設計します。どれか1つの対策が突破されても、次の層で防御できる構造を目指しましょう。

まず基本となるのが通信の暗号化です。VPN方式であればIPsecやSSL/TLSによる暗号化が標準ですが、暗号化アルゴリズムの選択が古いままになっていないか確認してください。AES-128以上、できればAES-256の使用を推奨します。

対策層 | 具体的な対策 | 役割 |

|---|---|---|

暗号化 | IPsec/SSL/TLS(AES-256推奨) | 通信内容の秘匿 |

境界防御 | ファイアウォール/IPS | 不正通信のブロック |

認証・認可 | ゼロトラスト/多要素認証 | ユーザー・デバイスの都度検証 |

ファイアウォールとIPS(侵入防止システム)による通信制御も欠かせません。拠点間で許可する通信を「必要最小限」に絞るホワイトリスト方式を採用すると、不正な通信を効果的にブロックできます。UTM装置を各拠点に配置し、一元管理する構成が一般的です。

さらに、ゼロトラスト(すべての通信を信頼せず都度検証する考え方)の導入も検討してください。従来は「社内ネットワーク=安全」という前提でしたが、テレワークやクラウド利用が進んだ今、拠点間でもユーザーとデバイスを都度検証する仕組みへの移行を検討してください。

章末サマリー:拠点間セキュリティは暗号化・ファイアウォール/IPS・ゼロトラストの多層防御で設計します。暗号化アルゴリズムの見直しとホワイトリスト方式の採用が基本です。

運用・保守の基本と障害対応フロー

ネットワークは「構築して終わり」ではなく、安定運用こそが本番です。構築フェーズよりも長い期間を運用・保守に費やすことになるため、ここでの体制づくりが通信品質を左右します。

日常運用で最低限行うべきことは、監視・バックアップ・定期更新の3つです。監視ツールで各拠点の回線状態や機器の負荷を常時確認し、異常があればアラートを受け取れる仕組みを整えます。設定ファイルの定期バックアップも忘れがちですが、機器故障時の復旧速度に直結します。

障害発生時の対応フローは事前に文書化しておきます。

段階 | 対応内容 | 担当 |

|---|---|---|

検知 | 監視ツールのアラートまたは利用者からの報告 | 運用担当者 |

切り分け | 障害箇所の特定(回線/機器/設定) | ネットワーク担当 |

一次対応 | 冗長経路への切り替え、機器再起動 | ネットワーク担当 |

復旧 | 原因の根本対処、設定修正、機器交換 | 保守ベンダー/担当者 |

報告 | 障害報告書の作成、再発防止策の策定 | 運用責任者 |

ファームウェアの更新やセキュリティパッチの適用は、影響範囲を検証したうえで計画的に実施してください。更新を怠ると既知の脆弱性が放置され、攻撃の対象となりかねません。

章末サマリー:運用・保守では監視・バックアップ・定期更新を日常的に行い、障害対応フローを文書化して関係者に共有します。ファームウェア更新の計画的な実施もセキュリティ維持に欠かせません。

コスト試算:導入費用と月額運用費の目安

「どれくらいの予算を確保すればよいか」は、経営層への稟議で最も聞かれる質問です。費用は回線種別・帯域・拠点数によって大きく変わるため、一概に「いくら」とは言いにくいのが実情ですが、方式ごとの費用構造を理解しておくと見積もりの妥当性を判断しやすくなります。

方式 | 初期費用の傾向 | 月額費用の傾向 | 備考 |

|---|---|---|---|

専用線 | 高い | 高い(距離・帯域に比例) | 2拠点のみなら検討の余地あり |

IP-VPN | 中程度 | 中〜高(帯域に比例) | QoS付きプランは上乗せあり |

インターネットVPN | 低い | 低い(既存回線流用可) | VPN機器の購入費が主な初期費用 |

SD-WAN | 中〜高 | 中程度(ライセンス費含む) | ライセンスの更新費用に注意 |

広域イーサネット | 中〜高 | 中〜高(帯域に比例) | 大容量帯域は費用対効果が高い |

費用を比較する際は、機器の購入費・回線の月額費・保守契約費・ライセンス更新費を合算した5年間のTCO(Total Cost of Ownership:総保有コスト)で評価してください。月額費が安くても、保守費やライセンス費が高い方式はTCOで逆転する場合があります。実際の見積もりに基づいて判断することが、最も確実な方法です。

章末サマリー:コスト比較では初期費用だけでなく、5年間のTCO(機器・回線・保守・ライセンス)で評価します。方式ごとの費用構造を理解し、複数社から見積もりを取って比較しましょう。

よくある質問(FAQ)

Q1. 拠点間ネットワーク構築にはどれくらいの期間がかかりますか?

規模や方式によりますが、要件定義から本番稼働まで一般的に3〜6か月が目安です。回線契約の開通に2〜3か月かかることが多いため、プロジェクト開始と同時に回線手配を進めることを推奨します。

Q2. 中小企業に最適な接続方式はどれですか?

拠点数が少なく予算を抑えたい場合はインターネットVPNが第一候補です。ただし通信品質を求める場合はIP-VPN、クラウド活用が多い場合はSD-WANの検討もおすすめします。自社の優先事項(コスト・品質・拡張性)を明確にしてから選定してください。

Q3. 既存のネットワーク環境を活かしたまま移行できますか?

多くの場合、段階的な移行が可能です。新旧回線を一時的に並行稼働させ、拠点ごとに順番に切り替える方法が一般的です。既存機器の設定バックアップと切り戻し手順を事前に準備しておくと、トラブル時にも対応しやすくなります。

Q4. VPN機器の選定で最も注意すべき点は何ですか?

VPN同時接続数とスループット性能の2点です。カタログ値ではなく、暗号化処理を行った状態での実効スループットを確認してください。また、将来の拠点追加や接続数増加に対応できる余裕があるかも確認しましょう。

Q5. 社内にネットワーク専門のエンジニアがいなくても構築できますか?

構築自体は外部のネットワークベンダーやSIer(システムインテグレーター)に依頼できます。ただし、要件定義と運用フェーズでは社内担当者が判断を下す場面が多いため、最低限の基礎知識を持った担当者をアサインすることを勧めます。

章末サマリー:拠点間ネットワーク構築でよく挙がる疑問を5つ取り上げました。期間・方式選定・移行方法・機器選定・社内体制の各点を事前に確認し、パートナー選びの判断材料としてください。

拠点間ネットワーク構築を成功に導くために

本記事では、拠点間 ネットワーク 構築 手順を、接続方式の選定から設計・機器選定・設定・テスト・運用保守まで網羅的に解説しました。

押さえておくべき3つのポイント:

接続方式は「拠点数・通信量・セキュリティ・予算」の4軸で選定し、ハイブリッド構成も視野に入れる

要件定義と設計を丁寧に行い、テストでは業務アプリケーションレベルまで検証する

構築後の運用・保守体制と障害対応フローを事前に整備し、継続的な改善を行う

拠点間ネットワークは一度構築すると長期間使い続ける基盤です。初期の方式選定と設計品質が、その後の運用コストと業務効率に直結します。「今のネットワークで本当に大丈夫か」と少しでも感じたら、現状の棚卸しから始めてみてください。専門的な判断が必要な場面では、経験豊富なパートナーの知見を借りることが、結果的に時間とコストの節約につながります。

参考資料

総務省「令和6年通信利用動向調査」(2025年5月30日公表)https://www.soumu.go.jp/johotsusintokei/statistics/data/250530_1.pdf

MarketsandMarkets「Software-defined Wide Area Network (SD-WAN) Market - Global Forecast to 2030」(2025年)https://www.marketsandmarkets.com/PressReleases/software-defined-wan.asp

「やりたいこと」はあるのに、

進め方がわからない?

DX・AI導入でつまずくポイントは企業ごとに異なります。

30分の無料相談で、御社の現状を整理し、最適な進め方を一緒に考えます。

営業電話なし オンライン対応可 相談だけでもOK